Asalamualaikum wr wb

pada kali ini saya akan membahas tentang mikrotik yang materinya adalah Firewall filter.

Seperti yang kita ketahui sebelumnya, bahwa firewall sendiri merupakan sistem keamanan yang dimiliki oleh setiap perangkat untuk melindungi perangkat itu sendiri. Dalam hal ini, mikrotik juga memiliki firewall untuk keamanan pada dirinya, yang bertujuan untuk memperbolehkan, mentidakbolehkan, memanipulasi, dan masih banyak yang lainnya.

Sekarang kita akan membahas beberapa teknik yang dapat kita gunakan untuk menggunakan firewall pada mikrotik. Untuk tekniknya sendiri ada 2 macam, yaitu :

Accept Few, Drop Any

Accept Few, Drop Any

Dalam teknik ini, nantinya beberapa packet yang telah di definisikan pada firewall, akan di bolehkan oleh firewall. Sedangkan setiap packet yang tidak didefinisikan, maka akan di drop.

Drop Few, Accept Any

Dalam teknik ini, nantinya beberapa packet yang telah di definisikan pada firewall, akan didrop(ditolak) dan sedangkan packet yang tidak didefinisikan, maka akan diperbolehkan.

Dalam melakukan tehnik security ini kita akan menggunakan chain input yang dimana chain input pada router Mikrotik mempunyai kegunaan sebagai berikut:

- Berperan untuk melakukan filter terhadap paket-paket yang ditujukan bagi interface router.

- Berguna untuk membatasi akses terhadap router.

- Membatasi akses terhadap port yang ada disetiap interface router untuk keamanan router tersebut.

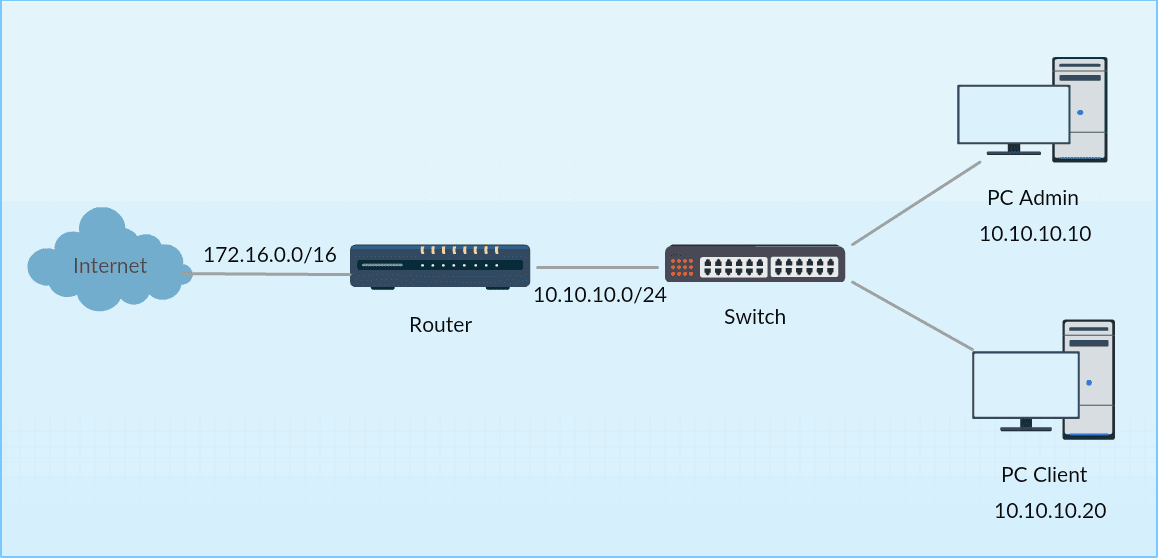

nahh penjelesan udahhh, sekarang topologinya nih

Topologi

untuk ketentuan nya :

- Block semua port kecuali dns dan winbox

- Tambahkan admin yang dapat mengakses semua port

- Cek menggunakan NMAP

Konfigurasi Drop Few, Accept Any

pertama isikan ip address sesuai pada topologi

[admin@adit] > ip address add address=10.10.10.1/24 interface=ether2

[admin@adit] > ip address add address=172.16.1.69/16 interface=ether1

selanjutnya Setting DNS dan Routing agar dapat mengakses internet.

[admin@adit] > ip dns set servers=172.18.0.1,8.8.8.8 allow-remote-requests=yes

[admin@adit] > ip route add dst-address=0.0.0.0/0 gateway=172.18.0.1

[admin@adit] > ip firewall nat add chain=srcnat out-interface=ether1 action=masquerade

sekarang kita konfigurasi firewall filternya

Verifitikasi

- PC Admin

sekarang kita setting IP Address untuk PC Admin terlebih dahulu

setelah di beri ip addressnya, sekarang kita lakukan scanning port menggunakan nmap untuk melihat port yang di tutup serta yang dibuka.

- PC Client

kita beri ip address nya juga

selanjutnya kita lakukan juga scanning port menggunakan NMAP.

Konfigurasi Drop All, Accept Few

kalian tambahakan konfigurasi pada firewall filter seperti ini

[admin@adit] > ip firewall filter add chain=input in-interface=ether2 protocol=tcp dst-port=53,8291 action=accept

[admin@adit] > ip firewall filter add chain=input in-interface=ether2 src-address=10.10.10.10 action=accept

[admin@adit] > ip firewall filter add chain=input in-interface=ether2 action=drop

[admin@adit] > ip firewall filter print terse

Veritifikasi

untuk veritifikasi PC Admin saya menggunakan linux jadi saya scanning nya melalui cli dengan cara seperti ini.

untuk PC Client nya

akhirnya selesai juga perjumpaan kita pada kali ini.

sekian dari saya mengenai tutorial Firewall Filter. selebihnya saya mohon maaf jika terdapat kesalahan penulisan atau pada gambar yang saya buat.

EmoticonEmoticon